Sislander cumple con los requerimientos de los servidores de correo electrónico y podrás seguir recibiendo las alertas e informes del servidor

Gmail, Yahoo y otros servidores de email anunciaron nuevos requisitos de seguridad y autenticación para recibir correos de cualquier fuente. Será necesario actualizar a Sislander 24.01 o superior para seguir recibiendo los correos de alerta desde el servidor.

Todas las aplicaciones y sistemas que envían correos electrónicos han debido adaptarse a los nuevos requisitos que implementan los servidores de correo más utilizados del mundo entre febrero y junio de 2024.

Hemos hecho un trabajo minucioso implementando un nuevo servidor en la nube de envío de correos utilizando SES de Amazon Web Services y logrando que los correos que envían los servidores cumplan con las autenticaciones DMARC, DKIM y SPF.

Este proyecto que ha llevado meses de investigación, configuraciones y pruebas se ha realizado para que puedas seguir recibiendo los correos que te avisan del estado de los enlaces del servidor y para dar curso a los futuros emails con estadisticas de tráfico y reporte de cambios en el sistema que enviarán próximas versiones de Sislander.

No es factible adaptar las versiones anteriores a las nuevas tecnologías de envío de emails (y tampoco sería justo regalar todo el trabajo y las inversiones realizadas). Por eso, es necesario actualizar a Sislander 24.01 para seguir recibiendo los avisos del servidor.

Por otra parte, debido a cambios en su tecnología y principalmente en los costos aplicados por Meta al envío de whatsapps vía API, la opción de avisos por whatsapp por el momento está dejando de funcionar.

Ahora puedes acceder a toda la red desde internet con la VPN de sislander también por TCP

La VPN habitualmente funciona en un puerto UDP y ahora también podrás conectar por TCP para solucionar problemas de acceso que en ocasiones se producen por esquemas de ruteo del proveedor, restricciones de firewall, etc.

Si tu servidor tiene una IP pública directa o direccionada al mismo, además de acceder al sistema de control puedes acceder a todos los equipos de las redes LAN. Puedes controlar desde cualquier lugar del mundo todos los dispositivos de la red como OLT, ONUs, access points, paneles, repetidores, routers, etc.

¿Cómo? Gracias a la VPN que Sislander te ofrece pre-instalada y pre-configurada. Sislander además genera los archivos para el cliente VPN listos para utilizar, conteniendo incluso los certificados.

Sin embargo, en ocasiones debido a esquemas de ruteo en los proveedores o a las mismas redirecciones de la IP pública, se hace dificil conectar a la VPN. Por eso agregamos la opción de trabajar la VPN en TCP además del modo UDP predeterminado. La VPN en TCP puede resolver estos problemas de conectividad si se presentan.

Es tan simple como cambiar la opción Configuración del Servicio por TCP en la Configuración del servicio VPN en Control de Procesos y luego descargar nuevamente el archivo de configuración e instalarlo en el cliente VPN.

¿Tienes un servidor DNS propio? Sislander puede canalizar todas las consultas al mismo, sea que se encuentre de lado WAN o del lado LAN

Si implementas un servidor DNS propio, lo habitual es colocarlo del lado WAN, pero en ocasiones no quieres o no puedes colocar ningún dispositivo entre el servidor y el proveedor. Ahora también puedes ubicar el servidor DNS en la red LAN gracias a nuevas reglas y configuraciones internas de Sislander.

En sislander.com/dns ya anunciamos las funciones DNS de Sislander que permiten capturar todas las consultas DNS y 1) dirigirlas al DNS interno de Sislander y determinar cuál será el DNS externo de primera consulta del DNS de Sislander o 2) direccionarlas a un DNS externo a Sislander el cual puede ser un DNS de internet o un servidor DNS propio en la misma red.

Dicho DNS puede estar del lado WAN y, a partir de Sislander 24.01, también del lado LAN como un usuario/cliente a la vez que servidor DNS para todos los demás clientes.

Sislander se encarga de todo: capturar las consultas DNS, direccionarlas al DNS propio, saltar el aislamiento entre Redes LAN para el servidor DNS, enmascarar las consultas para que puedan funcionar como si fuera un DNS externo, etc. etc. etc. Dispones de una completa guía acerca de las funciones DNS de Sislander en sislander.com/dns

UserTraf platinum, más veloz, más preciso y con gran potencial

El proyecto Sislander Platinum sislander.com/platinum implica incrementar notablemente la potencia y la eficiencia en el control de ancho de banda, de acceso, ruteos y protección del servidor. UserTraf, la página de monitoreo de tráfico del sistema, también tendrá su platinum y esa transformación ya comenzó.

UserTraf es quizá la página más importante del sistema de control de Sislander porque nos muestra el tŕafico de los usuarios en tiempo real, nos permite acceder al estado de la conexión de cada usuario/instalación y también nos brinda acceso rápido a modificar Usuarios y Grupos.

Cuando se implementó la nueva tecnología de control de subida y luego la indexación hexadecimal, hubo que modificar profundamente los algoritmos internos de UserTraf. Hay mejoras internas en Sislander 24.01 que le dan más velocidad a la actualización constante de UserTraf. También hay rediseños internos que van haciendo la migración a lo que más adelante será un «nuevo super UserTraf»: un completo dashboard para el control de la red y los usuarios.

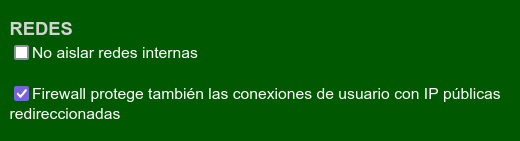

El firewall de sislander optimiza su estructura y permite proteger las IPs públicas

También el firewall tiene «su platinum» avanzando un poco más en cada versión. Hemos agrupado reglas para minimizar el impacto de las mismas en el consumo de recursos y ahorrar microsegundos. Y ahora también podrás proteger las IP públicas direccionadas a los Usuarios con el firewall que protege a todo el servidor.

La idea es optimizar todo para que el aumento exponencial de tráfico de red no afecte el rendimiento del servicio y la estabilidad del sistema. Es un trabajo invisible y minucioso que debemos hacerlo ahora para el presente y para el futuro, aunque nuevamente tengamos que posponer el desarrollo de ciertas funciones nuevas interesantes y necesarias, pero no tanto como el óptimo aprovechamiento del ancho de banda, el mejoramiento del servicio y la estabilidad del servidor.

Por eso seguimos mejorando el firewall, aunque dichos cambios no se vean y ni siquiera sepamos que el firewall está siempre protegiendo al servidor, lo cual es buenísimo porque quiere decir que está cumpliendo con su función.

A partir de SIslander 24.02 el firewall puede proteger también a los usuarios con IP pública direccionada. Normalmente se asume que el usuario con IP pública debe administrar sus puertos abiertos y proteger su red, pero hay redes en que las IPs públicas se utilizan en mayor medida para tener un origen fijo al salir a internet y para el acceso de unos pocos puertos.

Ahora puedes activar en Configuración Global la protección del firewall también para las IP públicas redireccionadas a los Usuarios, cuando lo consideres conveniente.

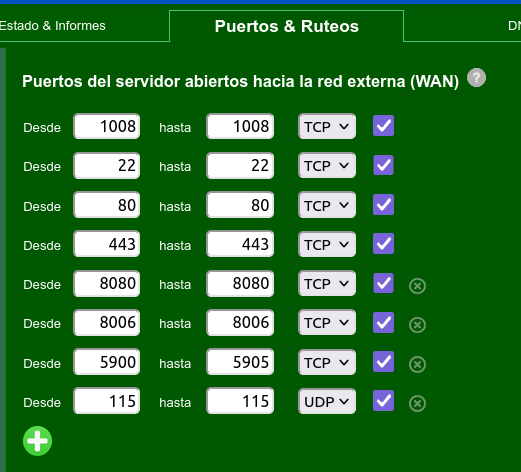

Los Usuarios que tienen IP públicas direccionadas tendrán las mismas restricciones de firewall que el servidor en sí. Solo podrán acceder desde afuera a los puertos listados en Redes >> Puertos & Ruteos >> Puertos del servidor abiertos hacia la red externa (WAN)

Cualquier puerto que necesite cualquier Usuario que esté accesible a través de su IP pública debe agregarse aquí.

- Si son Usuarios que necesitan un acceso libre, por cualquier puerto o puertos cambiantes a sus IP públicas, puede no convenir activar la protección del firewall a las IP públicas direccionadas.

- Si en cambio son Usuarios que usan la IP pública solo para tener una IP única al navegar y necesitan acceso desde internet a unos pocos puertos bien definidos, puede convenir activar el firewall previo haber agregado dichos puertos.

No abrir el puerto UDP 53 porque quedará expuesto el servicio DNS del mismo servidor lo cual no es recomendable y puede ser penalizado por algunos proveedores y blacklists.

Más mejoras en Sislander 24.02

- Nuevas opciones para la apertura de las páginas del sistema de control desde el menú principal. Puedes consultar la nueva ayuda en el menú para aprender a utilizarlas.

- Firewall optimizado. Hemos agrupado reglas para minimizar el impacto de las mismas en el consumo de recursos y ahorrar microsegundos.

- Correcciones y mejoras en los Registros de Conexiones Temporales y Libres

- Mejoras de velocidad y muestreo de datos en la apertura de UserTraf

- Mejoras en los procesos de reconfiguración de todo el sistema durante la actualización a una nueva versión en Setup

- Correcciones y mejoras en el calendario de selección de fecha

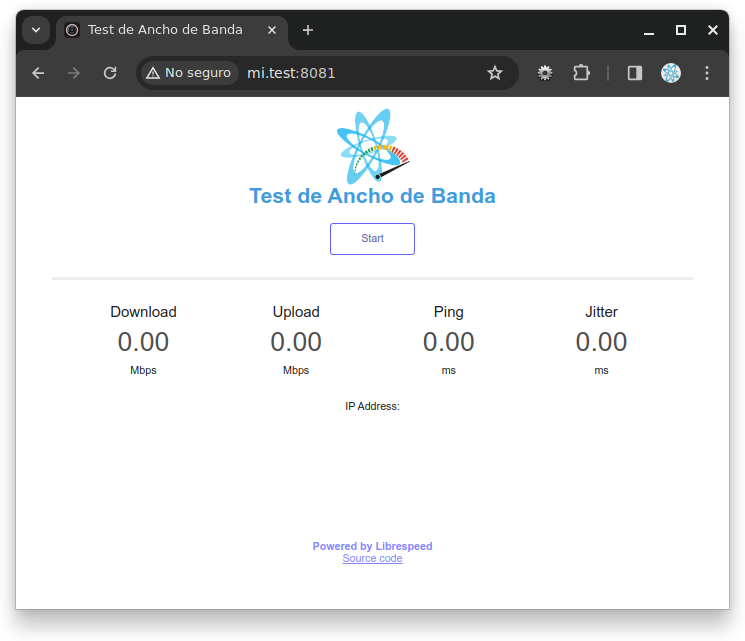

- Nuevo algoritmo para el setup del Test de ancho de banda interno y del dominio interno mi.test. En algunos servidores este dominio interno no quedaba activo. Ahora, luego de Actualizar Sistema, desde cualquier equipo dentro la red LAN podrás utilizar

– mi.test:8080 y

– mi.test:8081

para el test interno.

Por supuesto, por lógica de redes y resolución de nombres, el equipo en el cual abres esta página de testeo debe:

– a) utilizar la IP de Sislander como DNS principal

– o b) utilizar el router interno como DNS y el router a su vez utilizar la IP de Sislander como DNS

– o también funcionará si c) en el sistema de control de Sislander está configurada la captura de las consultas DNS.

Leave a reply