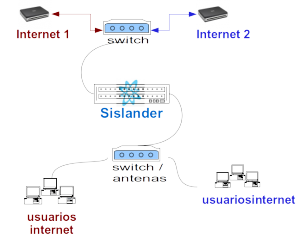

Una de las grandes ventajas de Sislander es la facilidad para instalarlo como router/servidor/puerta de enlace de una red, reemplazando otros routers o servidores, sin discontinuar el servicio. Sislander tiene funciones que hacen aún más sencilla y eficiente su implementación en una red existente.

Una de las grandes ventajas de Sislander es la facilidad para instalarlo como router/servidor/puerta de enlace de una red, reemplazando otros routers o servidores, sin discontinuar el servicio. Sislander tiene funciones que hacen aún más sencilla y eficiente su implementación en una red existente.

Para comenzar a utilizar Sislander para controlar y optimizar una red de usuarios ya en funcionamiento tenemos 2 opciones:

- Configurar los usuarios uno por uno antes de que empiecen a «navegar» a través de Sislander (ver 2.6 Conexiones (dispositivos) en el manual)

- O permitir que el servidor los detecte y los agregue al sistema luego configurarles los datos precisos como login, nombre, grupo al que pertenece, etc.

Estos son los pasos para implementar la opción 2:

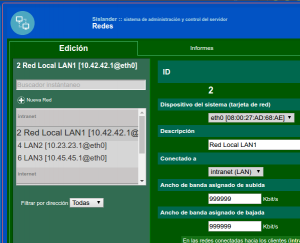

1. Configurar redes WAN y LAN

1. Configurar redes WAN y LAN

Esto ya se ha hecho durante la instalación en forma básica. Ahora llega el momento de configurar todas las conexiones WAN (enlaces a internet, si hubiera más de uno) y completar las redes LAN que queremos que maneje el servidor -si fuera más de una-, las cuales suelen ser las mismas que utiliza el router/servidor anteriormente en uso.

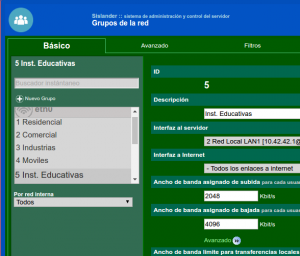

2. Configurar Grupos

2. Configurar Grupos

Son los «planes» o «perfiles» de usuario. Los grupos determinan principalmente el ancho de banda de subida/bajada de cada usuario que se agregue al grupo. En algunos casos querrás implementar ciertos bloqueos por listas de URL, dominios o IP, horarios permitidos y otras configuraciones avanzadas. Más adelante deberás ubicar cada usuario en alguno de estos grupos, por eso se deben configurar como segundo paso.

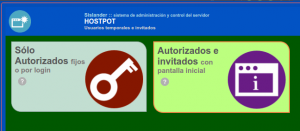

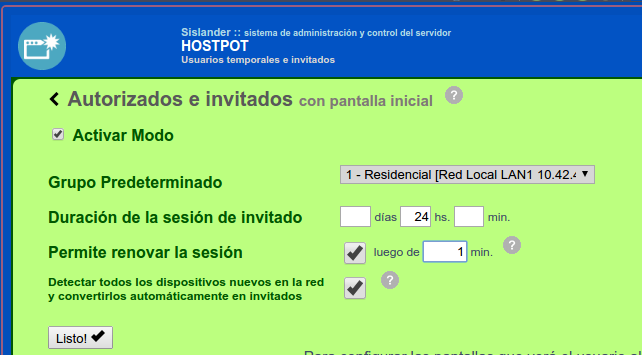

3. Activar usuarios invitados con autenticación automática

En la página Hotspot ingresas en el modo Autorizados e invitados, marcas Activar Modo, seleccionas uno de los grupos creados en el punto anterior y marcas Detectar todos los dispositivos nuevos en la red y convertirlos automáticamente en invitados. A Duración de la sesión de invitado podemos darle por ahora un valor de 24 horas o lo que dure la etapa detección de la mayor cantidad de usuarios posibles. Marcamos también Permite renovar la sesión y luego ingresamos el número 1 (será 1 minuto) por si no hubiéramos terminado el trabajo a tiempo.

En la página Hotspot ingresas en el modo Autorizados e invitados, marcas Activar Modo, seleccionas uno de los grupos creados en el punto anterior y marcas Detectar todos los dispositivos nuevos en la red y convertirlos automáticamente en invitados. A Duración de la sesión de invitado podemos darle por ahora un valor de 24 horas o lo que dure la etapa detección de la mayor cantidad de usuarios posibles. Marcamos también Permite renovar la sesión y luego ingresamos el número 1 (será 1 minuto) por si no hubiéramos terminado el trabajo a tiempo.

Estamos creando una red abierta pero controlada, donde todos pueden navegar aunque no estén autenticados en el sistema y aún así el ancho de banda estará distribuido. Los usuarios tendrán apenas son detectados el ancho de banda del grupo seleccionado. Esto se puede mantener por unas horas o días hasta que hayamos identificado y cargado en el sistema a todos los equipos de la red.

4. Activar control general y gestionar control de acceso en el panel de control

4. Activar control general y gestionar control de acceso en el panel de control

En el Panel de Control activamos el control general con lo cual comenzarán a aplicarse los controles de ancho de banda para los usuarios ya registrados y la detección y la autenticación automática para los nuevos.

A continuación tenemos que decidir si dejamos activo el Control de Acceso en el panel de control o lo desactivamos.

A continuación tenemos que decidir si dejamos activo el Control de Acceso en el panel de control o lo desactivamos.

- Si lo dejamos activo la red será un poco más segura, en los dispositivos nuevos aparecerá la pantalla de hotspot o serán autenticados antes de que les aparezca. Pueden pasar algunos segundos o hasta medio minuto en que los equipos no tengan internet.

- Si decidimos desactivar el control de acceso, no habrá ninguna interrupción en la red, no aparecerá la página de hostpot en los dispositivos solo que por algunos segundos navegarán sin control de ancho de banda hasta que el sistema los autentique automáticamente. Esto es recomendado en redes grandes con servicio permanente (ISPs, empresas).

5. Hacer permanentes los usuarios auto-detectados

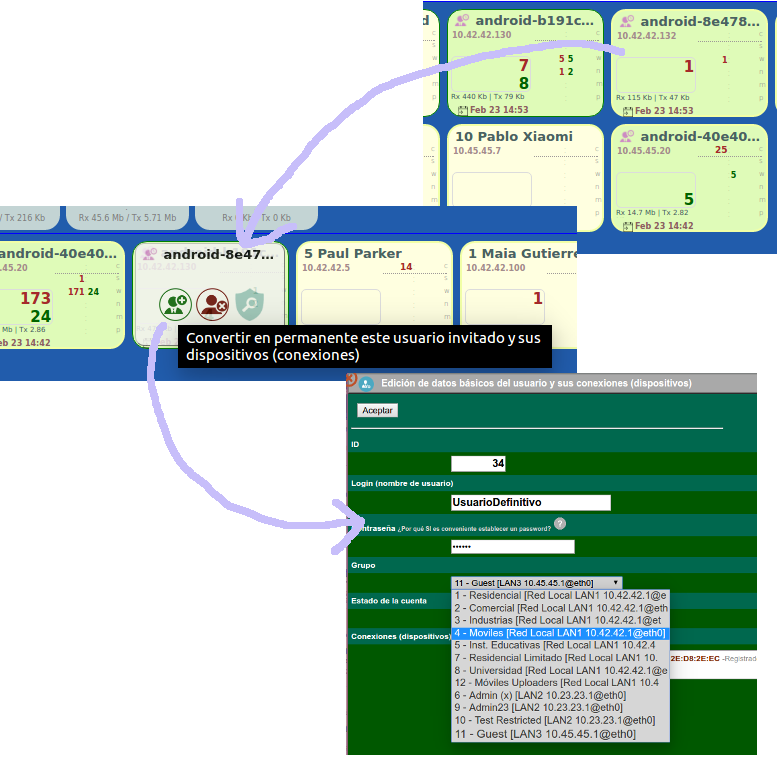

Ahora hacemos pasar los usuarios por Sislander cambiando/conectando los cables correspondientes. En las horas/días siguientes iremos monitoreando los usuarios que el sistema va incorporando.

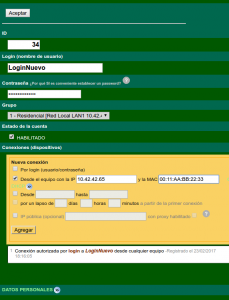

Comparando con un listado de MAC del sistema anterior o de la administración (incluso escaneando sus puertos si eso nos da alguna info), hacemos clic en Convertir en permanente este usuario invitado y sus dispositivos. Se abrirá una ventana de edición de un usuario creado por el sistema con este dispositivo ya asignado como conexión del usuario y en ella podremos cambiar el login, el grupo al cual pertenece y todos los demás datos.

6. Detectar o configurar manualmente los usuarios que no hayan sido detectados

6. Detectar o configurar manualmente los usuarios que no hayan sido detectados

Mientras el sistema va detectando e incorporando usuarios y tú los vas haciendo permanentes, también puedes cargas manualmente los que no aparezcan y de los cuales conozcas su MAC. Simplemente vas a la página Usuarios, creas un nuevo usuario y luego le configuras una conexión con la MAC correspondiente y la IP que quieras que le otorgue el servidor o que dicho usuario (router/CPE/etc) tenga puesta en forma fija si así fuera (ver 2.6 Conexiones (dispositivos) en el manual).

7. Finalizar la migración auto-detectada

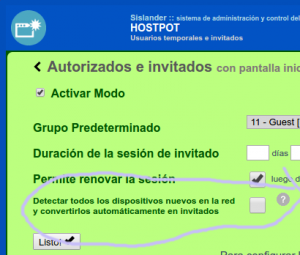

Una vez dados de alta la mayoría de los usuarios de este modo puedes reconfigurar el Hotspot.

Una vez dados de alta la mayoría de los usuarios de este modo puedes reconfigurar el Hotspot.

En la página Hotspot ingresas en el modo Autorizados e invitados y desmarcas Detectar todos los dispositivos nuevos en la red y convertirlos automáticamente en invitados.

Puedes desmarcar Activar Modo o dejar los usuarios invitados funcionando como publicidad, conexión de cortesía, prueba del servicio, etc. Si es así, configura adecuadamente el tiempo límite de navegación, el tiempo de renovación y el Grupo para los invitados.

8. Completar los usuarios o agregar nuevos

Los usuarios que no se hayan incorporado durante la migración o los nuevos en general se pueden agregar de varios modos:

- Usuario nuevo > conexión por IP/MAC fijas (ver 2.6 Conexiones en el manual)

- Usuario nuevo con login/contraseña la cuales se le comunican al usuario (o al instalador) y este las ingresa la primera vez que se conecta, cuando se las solicite el hotspot que aparecerá (para facilitar la aparición del hostpot conviene acceder a una página http como http://sislander.com)

En UserTraf hacer clic en el cuadro verde de un equipo no-autenticado, luego crear usuario nuevo o seleccionar uno existente, aceptar en la conexión que aparece para este usuario y aceptar el usuario.

En UserTraf hacer clic en el cuadro verde de un equipo no-autenticado, luego crear usuario nuevo o seleccionar uno existente, aceptar en la conexión que aparece para este usuario y aceptar el usuario. En Equipos Conectados hacer clic en el registro de un dispositivo sin usuario y luego crear usuario nuevo o seleccionar uno existente, aceptar en la conexión que aparece para este usuario y aceptar el usuario.

En Equipos Conectados hacer clic en el registro de un dispositivo sin usuario y luego crear usuario nuevo o seleccionar uno existente, aceptar en la conexión que aparece para este usuario y aceptar el usuario.

Leave a reply